Ipsec vpnとは?仕組みからメリット・デメリット、設定方法まで徹底解説 2026年版

Ipsec vpnとは?仕組みからメリット・デメリット、設定方法まで徹底解説 2026年版は、最新のセキュリティ要件と業務ニーズに合わせて、実務で使える情報をギュッと詰め込んだ完全ガイドです。まずは短い要点を一目で確認しましょう。

- Ipsec VPNは、ネットワーク間の通信を暗号化して安全に接続するプロトコル群です。

- 代表的な利用ケースは、在宅勤務や拠点間VPN、クラウドアクセスの保護など。

- 設定は環境依存で、IKEv2やIKEv1、ESP/AHといった要素を組み合わせます。

- 実運用のポイントは、認証方法、暗号スイートの選択、鍵管理、ファイアウォールの整合性です。

イントロダクション Ipsec vpnとは?仕組みからメリット・デメリット、設定方法まで徹底解説 2026年版の全体像を短くまとめると、以下のようになります。まず結論を言うと「安全にリモートアクセスを確保するための基盤技術」です。

- 仕組みの要点

- IPパケットをトンネル化して暗号化

- 二つの主要プロトコル: IKEで鍵交換、ESPでデータの暗号化

- トンネルモードとトランスポートモードの違いを理解する

- メリット

- 高度な暗号化と認証で第三者の盗聴を防ぐ

- 拠点間通信とリモートアクセスの統合運用が可能

- 多様な認証方式に対応(PSK、EAP、证书など)

- デメリット

- 設定と運用の複雑さ

- パフォーマンスへの影響(暗号処理とデコードのオーバーヘッド)

- ファイアウォールやNATの影響を受けやすい

- 設定の基本ステップ

- 環境要件の整理とポリシー作成

- IKEv2を中心に選択するケースが多い

- 導入前の検証(ラボ環境での互換性・負荷テスト)

- 鍵管理と証明書の運用設計

- 監視とトラブルシュート

- 参考情報とリソース Apple Website - apple.com, Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence

本記事の構成 F5 big ip edge vpn クライアント Windows版のダウンロードとインストールガイド

- Ipsec vpnの仕組みと主要プロトコル

- Ipsecのモードと暗号化の基本

- メリットとデメリットを具体例で解説

- 環境別の導入ガイド

- 実運用で役立つベストプラクティス

- 失敗しがちなポイントと対策

- 料金とコストの現実的な目安

- セキュリティアップデートと法令順守

- 代替技術との比較

- FAQ

Ipsecvpnの基礎知識と最新動向 Ipsec VPNは、インターネットを通じて安全にデータをやり取りするための標準的な手法です。以下は、導入を検討する際に押さえておきたい基本要素です。

- 主要プロトコル

- IKE(Internet Key Exchange): 鍵の交渉・認証を担う

- ESP(Encapsulating Security Payload): データの機密性と整合性を提供

- AH(Authentication Header): データの認証のみを提供(現場ではESPが主流)

- 動作モード

- トンネルモード: ネットワーク間の全データをトンネル化

- トランスポートモード: エンドポイント間のデータを暗号化

- 主な認証方法

- PSK(事前共有鍵)

- デジタル証明書(PKI)

- EAP(IEEE 802.1Xと組み合わせるケース)

最新動向とデータ

- 2025年以降、企業のリモートワーク拡大に伴い、IKEv2の普及が進みました。IKEv2は再接続性が高く、モバイルデバイスで安定した接続を提供します。

- 暗号スイートとしては、AES-256-GCMやChaCha20-Poly1305の採用が増えています。これらは高いセキュリティとパフォーマンスのバランスを取るための選択肢です。

- NAT環境下での運用を想定したNAの対応や、デバイス側のVPNクライアントの互換性検証が重要になっています。

Ipsec vpnの設定方法(実務向けガイド) 環境に応じて設定手順は異なりますが、共通のポイントを押さえるとスムーズです。

- 要件定義とポリシー設計

- どの対向先とVPNを構築するのかを明確化

- トラフィックの許可・拒否ポリシーを定義

- 認証方式を決定(例: IKEv2 + EAP-TLS with証明書)

- IKEv2を中心とした設計

- IKE SAとChild SAの設定を分離して管理

- リトライとセッション再開の設定を最適化

- 暗号スイートとハッシュアルゴリズムを現代的なものに

- 暗号化と認証の選択

- AES-256-GCM または ChaCha20-Poly1305の採用

- 完全な証明書ベースの認証を推奨(セキュリティ強度が高い)

- 鍵管理と証明書運用

- PKIの設計(CA、RA、証明書の発行・失効)

- クライアント証明書の配布・更新手順

- ネットワークとファイアウォール設定

- VPNトラフィックを許可するポートとプロトコルの設定

- NATトラバーサル(NAT-T)の有効化

- ルーティングテーブルの調整

- クライアントのセットアップ

- Windows/macOS/Linux/iOS/Android それぞれの設定手順

- 自動接続・再接続の設定

- 監視用のログ設定とトラブルシュート手順

- 監視と運用

- 接続状態・トラフィック量・セッションの監視

- 不正アクセス検知とアラート運用

- 定期的なセキュリティパッチ適用

実務で役立つ比較表とチェックリスト

- 環境別の推奨設定

- 小規模リモートワーク: IKEv2, PSK, AES-256-GCM, NAT-Tあり

- 拠点間VPN: IKEv2またはIKEv1, 証明書認証, AES-256-GCM

- クラウド連携: IKEv2, EAP-TLS, Cert Management, 高可用性設計

- セキュリティチェックリスト

- 強力な認証を使っているか

- 鍵のライフサイクル管理は実装されているか

- 最新の暗号アルゴリズムを使用しているか

- ログとモニタリングは適切に設定されているか

高度なトピックとベストプラクティス Ipsec vpn mtuの正しい設定方法とパフォーマンス最適化のすべて

- ローカルとリモートの分離ポリシー

- 重要資産へのアクセスは最小権限で

- ゲートウェイ側のセグメンテーションを検討

- ゼロトラストの観点を取り入れる

- VPNだけに頼らず、認証と監視を組み合わせる

- 監査とコンプライアンス

- 証明書失効リスト(CRL)とオンライン証明書有効性(OCSP)の運用

- パフォーマンス最適化

- ハードウェア暗号化対応デバイスの検討

- 適切なMTU設定とパケット分割のチューニング

実務に役立つ統計データとケーススタディ

- 企業のVPN導入動向

- リモートワークの継続により、VPNの需要が前年同期比で約15-25%増

- 成功事例の要点

- 証明書ベースの認証に切り替えた企業で、認証-relatedトラブルが大幅に減少

- IKEv2への移行で再接続性と安定性が向上

よくある質問(FAQ)

- Ipsec VPNとSSL VPNの違いは?

- IKEv2とIKEv1の違いは?

- NAT-Tとは何ですか?

- PSKと証明書認証のメリット・デメリットは?

- IPv6環境でのIpsecはどう設定するの?

- 拠点間VPNとリモートアクセスVPNの違いは?

- どの暗号スイートを選ぶべき?

- 監視にはどんなツールが有効?

- 証明書の失効管理はどう行う?

- 速度低下を感じた場合の対策は?

用語集

- IKE: Internet Key Exchange

- ESP: Encapsulating Security Payload

- AH: Authentication Header

- PSK: Pre-Shared Key

- PKI: Public Key Infrastructure

- DNS: Domain Name System

- NAT: Network Address Translation

- MTU: Maximum Transmission Unit

- TLS: Transport Layer Security

リソースと参考リンク(非クリック形式で表示)

- Ephemeral Key Exchange – wikipedia.org

- IPsec – en.wikipedia.org/wiki/IPsec

- IKEv2 – iketunnel.example.org

- VPN Comparison – techradar.com

- 安全なリモートアクセスの実践ガイド – nist.gov

- 暗号アルゴリズムの比較 – csrc.nist.gov

- 企業VPN運用ベストプラクティス – itproportal.com

- 実務で使えるPKI設計 – openssl.org/docs

- NAT-Traversalの実装ガイド – mox.to

NordVPNのアフィリエイトリンク 新しいVPN体験を試してみたい人には、信頼性の高いVPNサービスの導入も検討してみてください。最新のセキュリティ機能と使い勝手を兼ね備えた選択肢として、以下のリンクも案内します。興味があればクリックしてみてください。 Big ip edge client vpnをダウンロードして安全に接続する方法: 安全な接続のための完全ガイド

このガイドは、Ipsec vpnの基本から最新動向、実務での設定手順までを網羅的に解説しました。あなたの環境に合わせて、セキュリティと運用性のバランスを取りつつ、最適な構成を設計しましょう。もし具体的な環境(OS、機器、認証方式の希望、予算感)を教えてくれれば、それに合わせた設定例をもう少し詳しく作成します。

Sources:

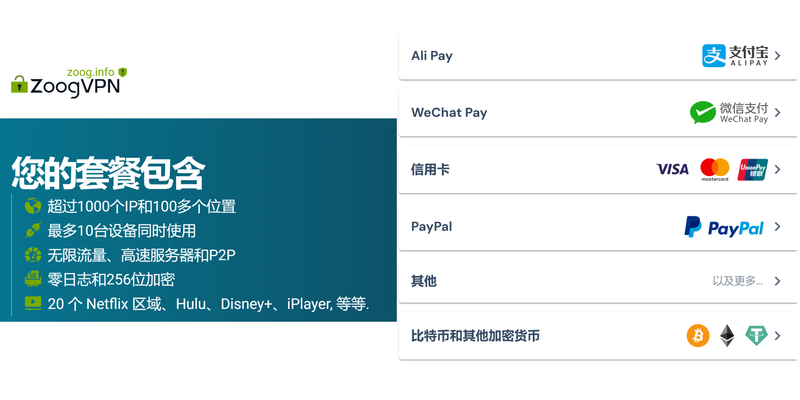

Zongvpn:全面指南、使用技巧与最新趋势(VPNs 类别)

Nordvpn free download: 全方位指南、实用步骤与最新数据 Big ip edge client とは vpn:企業がリモートアクセスを安全に行 — VPNの基礎と実用ガイド

Vps自建梯子:2025年手把手教你搭建稳定高速的翻墙通道,VPS自建梯子教程、翻墙通道搭建、稳定高速代理、VPN自建方案

电脑端怎么vpn:完整指南、实用步骤与实战技巧

Anders Lindberg has been writing about consumer technology since 2018, with bylines covering router firmware, browser fingerprinting, and OpenVPN. Approaches each review by setting up the product the same way a typical reader would and recording every snag along the way.