Fortigate ipsec vpnでスプリットトンネルを使いこなす!設定か

Fortigate ipsec vpnでスプリットトンネルを使いこなす!設定かは、現代のリモートワーク環境でセキュリティとパフォーマンスを両立させる王道の手法です。ここでは、初心者から中級者までが実務で役立つ実践ガイドを、最新情報と実用データ付きでお届けします。短い要点から始めて、具体的な設定手順、よくあるトラブルと対処、そして運用のベストプラクティスまでを網羅します。

- FortigateのVPNとスプリットトンネルの基礎

- スプリットトンネルのメリット・デメリット

- 実務で使える設定手順(例:Firewall Policy、VPN Phase 1/2、Routing、DNS)

- セキュリティの強化ポイントと検討事項

- トラブルシューティングのコツ

- 参考リソースと最新ニュース

導入部分は短く、要点を押さえた実践ガイド形式です。以下の目次と本文を読み進めてください。

はじめに: 今すぐ役立つ要点

- スプリットトンネルとは何かを一言で: VPN経由のみのトラフィックを限定せず、指定したトラフィックだけをVPN経由にする考え方

- Fortigateでの実装は比較的シンプルだが、セキュリティポリシーとルーティングの整合性が肝

- 運用上のリスクとベストプラクティスをセットで押さえる

URLとリソース(非クリック形式のテキストとして提供) Apple Website - apple.com, Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence, Fortinet公式 - fortinet.com, Fortigateドキュメント - docs.fortinet.com, VPNの最新動向 - vpn-information.org

本文

1. スプリットトンネルの基本概念とメリット・デメリット

基本概念

- スプリットトンネルは、クライアントの全トラフィックをVPN経由にするのではなく、特定の宛先やサブネットのみをVPN経由にする設定です。

- これにより、業務用アプリはセキュアに保護されつつ、インターネットアクセスは直接行えるためパフォーマンスが向上します。

メリット

- 帯域の節約: VPNのトラフィック量を抑えられる

- レイテンシーの低下: 公開インターネット経由のアクセスが速い場合がある

- 柔軟なトラフィック制御: 重要なリソースだけをVPN経由にできる

デメリットとリスク

- 分岐経路の誤設定で機密情報がVPN外に漏れる可能性

- DNSリークのリスク、Webリクエストの可視化問題

- 監視とログの整合性が難しくなるケース

使い分けの指針

- 機密データへアクセスする業務アプリはVPN経由を基本にする

- 一般的なブラウジングやリソースは直接アクセスを許容してパフォーマンスを優先

2. Fortigate環境での前提と設計ポイント

ハードウェア・ソフトウェア要件 Forticlient vpn 旧バージョンをダウンロードする方法:完全ガイド 2026年版

- FortiGateモデルやファームウェアバージョンによって機能差があるため、最新のリリースノートを確認

- IPSecを使う際の暗号スイートとハッシュ、DHグループの選択を適切に

トポロジーの考え方

- リモートアクセスVPN(SSL/IPSec)とサイト間VPNの混在が一般的

- クライアント側のルーティングテーブルをどう作成するかが鍵

セキュリティポリシーの整合性

- VPNポリシーとLANポリシー、DNS設定、Split Tunnelingの適用範囲を明確化

- DNSホスト名の解決先がVPN経由か直接かを明示

3. 実践設定ガイド(例: Fortigate GUIを想定)

以下は代表的な設定フローです。環境に応じてパラメータを調整してください。

- VPNの基本設定

- IPsecトンネル名を作成

- Phase 1: 設定例

- 加算法: main

- 速さとセキュリティのバランスを考慮した暗号スイートを選択

- VPNの基本設定

- Phase 2: 設定例

- 事前共有鍵(PSK)または証明書の選択

- 正しいSAのライフタイムを設定

- スプリットトンネルの適用範囲設定

- ルーティングの設定で、VPNトンネルを通す宛先を限定(例:10.1.0.0/16 へVPNを使用、それ以外はデフォルトゲートウェイ経由)

- 特定の宛先だけをVPN経由にする場合、ポリシールーティングを活用

- ルーティングとDNSの整備

- VPNクライアントが解決すべきDNSサーバーをVPN経由にするか、分岐設定で分ける

- デフォルトルートの優先度を調整: VPNのルートを優先するか、必要なケースのみ優先

- ファイアウォールポリシーの設定

- LAN→VPN、VPN→LANのポリシーを作成

- 監視とロギングを有効化して、トラフィックの監査を容易に

- 簡易テスト手順

- VPN接続確立を確認

- ルーティングテーブルの確認(traceroute, pathping)

- VPN経由になるべき宛先へ接続し、公開インターネットの動作を検証

- DNSリークの有無をテスト

4. セキュリティ強化のベストプラクティス

最小権限の原則を適用

- VPN接続時のアクセス範囲を最小限に絞る

- 管理インターフェースはVPN経由でのアクセスを制限

-

- VPN接続のイベント、SAライフタイム、失敗理由をログに残す

- ログは長期保管と可観測性を確保

DNSと名前解決の対策

- DNSリークを防ぐ設定を有効化

- 内部ドメイン名の解決は内部DNSサーバーへ限定

監視とアラート

- VPNトンネルの状態監視、トラフィック量、異常な接続のアラート設定

定期的な見直し

- 6ヵ月ごとに設定の妥当性とセキュリティポリシーの整合性を再評価

5. トラブルシューティングのヒント

よくある原因と対処

- Phase 1/2の鍵交換失敗: 証明書やPSKの一致を再確認

- ルーティングの不整合: フローの経路表とポリシーの順序を再確認

- DNSリーク: DNS設定をVPN経由に限定するか、内部DNSを明示

デバッグのコツ Cato vpn接続を徹底解説!初心者でもわかる設定方法からメリット・デメリットまで 安全な選択肢としてのCato VPNを詳しく解説

- Fortigateのdiagコマンドで詳細ログを取得

- クライアント側のトレースとパケットキャプチャを併用

参考となるデータポイント

- VPNトンネルのアップタイム率、平均再接続時間、トラフィックボリューム

- 企業規模別のスプリットトンネル採用率の傾向データ

6. よくあるシナリオ別設計ガイド

リモートワークのオフィス接続

- 重要アプリのみVPN、一般トラフィックは直接接続

- セキュリティ監視の統合と可視化の強化

クラウドリソースへのアクセス

- クラウドアプリをVPN経由にするか、クラウドの分散境界に合わせた設計が必要

- DNSの名前解決をクラウドプロバイダのDNSに適切に設定

多拠点環境

- 拠点間VPNとスプリットトンネルの組み合わせを検討

- ルーティングのスケーリングと管理を意識

7. 最適な運用のためのチェックリスト

設定前の準備 Ipsec vpn forticlient 接続設定をわかりやすく解説!リモートワークの安全性を高める方法

- 現行ネットワークのトラフィックパターンを把握

- セキュリティ要件とコンプライアンス要件を整理

設定時の注意点

- ルーティングの優先順位とデフォルトルートの扱い

- DNS設定と名称解決の挙動

導入後の運用

- 定期的な監視とログ確認

- セキュリティポリシーの変化に応じた再設定

失敗時の回復策

- トラフィックの一時的なVPN経由停止とデフォルトルートの代替運用

- 設定変更を段階的に適用し、影響を最小化

8. 最新動向とアップデートの追跡方法

- Fortinetの公式アップデート

- セキュリティニュースと業界ベストプラクティス

- ユーザーコミュニティと事例紹介

FAQ

Fortigate ipsec vpnでスプリットトンネルを使いこなす!設定かの基本は何ですか?

VPN経由にする宛先の選択と、DNS・ルーティングの整合性を確保することが基本です。

スプリットトンネルを使う際の主なリスクは何ですか?

機密情報の露出、DNSリーク、監視の難易度増加などが挙げられます。 Forticlient vpn ダウンロード 7 2:最新版のインストール方法と使い方を徹底解説!- 最新版ガイドと使い方の完全解説

Fortigateでスプリットトンネルを設定する一般的な手順は?

Phase 1/Phase 2の設定、VPNポリシー、スプリットトンネルの適用範囲、ルーティング、DNSの設定を順に行います。

DNSリークを防ぐにはどうすればいいですか?

VPN経由のDNSサーバーを指定し、DNSリクエストをVPN経由に限る設定を有効化します。

ルーティングテーブルの確認方法は?

FortiGateのGUIまたはCLIでルーティングテーブルを表示し、VPN経由の経路が正しく追加されているかを確認します。

監視すべきメトリクスは何ですか?

VPNトンネルのアップタイム、パケット損失、遅延、トラフィック量、セキュリティイベント

スプリットトンネルに向いていないケースは?

機密性が非常に高いデータを扱う場合や、全トラフィックの保護が必須の場合は全面VPNを選択すべきです。 Fortigate ipsec vpn 設定ガイド:サイト間・リモートアクセス構築からトラブルシューティングまで徹底解説

Fortigateの推奨ハードウェア要件は?

組織規模と想定トラフィック量に応じてCPU/GPU、メモリ、WAN帯域を選定します。最新のファームウェアと互換性を確認してください。

VPNのライフタイムと再交渉はどう管理しますか?

Phase 1/Phase 2のライフタイムを適切に設定し、再交渉のタイミングを監視します。

スプリットトンネルの設定をバックアップするベストプラクティスは?

設定のバックアップを定期的に取り、変更履歴を管理します。

FAQの続き

クライアント側の設定で注意すべき点は?

クライアントOSのバージョン差異、ISPの制限、ローカルファイアウォールの影響を確認します。 Forticlient vpnがwindows 11 24h2で接続できない?解決策と原因を徹底解説!

企業の規模別の導入の目安は?

中小企業では管理の容易さとパフォーマンスのバランスを重視し、大企業ではセキュリティポリシーの厳格化と監視体制の整備が重要です。

スプリットトンネルとゼロトラストの関係は?

スプリットトンネルは利便性を提供しますが、ゼロトラストの原則を適用するには、アクセス制御と継続的検証を組み合わせることが必要です。

どのように監視ダッシュボードを作ればいいですか?

VPNの状態、トラフィック統計、アラートを統合したダッシュボードを構築し、異常検知を自動化します。

実務で避けたい落とし穴は?

過度なトラフィックのVPN集中、DNSリークの放置、ポリシーの不整合による想定外のアクセス制御ミスです。

導入後のレビュー頻度はどのくらいが適切ですか?

少なくとも三ヶ月に一度のポリシー見直しと six-month のセキュリティ監査を推奨します。 安全な vpn 接続を設定する windows 完全ガイド 2026年版:最新テクニックと設定手順を徹底解説

新しい攻撃手法への対応はどうしますか?

最新の脅威インテリジェンスを取り入れ、暗号スイートと認証方式を定期的に更新します。

学習リソースとしておすすめの教材は?

Fortinet公式ドキュメント、認定講座、業界ニュースレター、セキュリティ系のブログとフォーラムを組み合わせて学ぶと良いです。

このガイドは、Fortigate ipsec vpnでスプリットトンネルを使いこなす設定を、実務で即戦力になる形で解説しています。実際の運用では、あなたの組織の要件に合わせた微調整が必要です。設定を変更する前には必ずバックアップを取り、変更後には動作検証を忘れずに行ってください。

このテーマに関する最新情報が欲しい場合や、あなたの環境に特化した具体的な設定サンプルが必要な場合は、コメントで教えてください。あなたの実環境に合わせた最適な設定例を一緒に作成します。

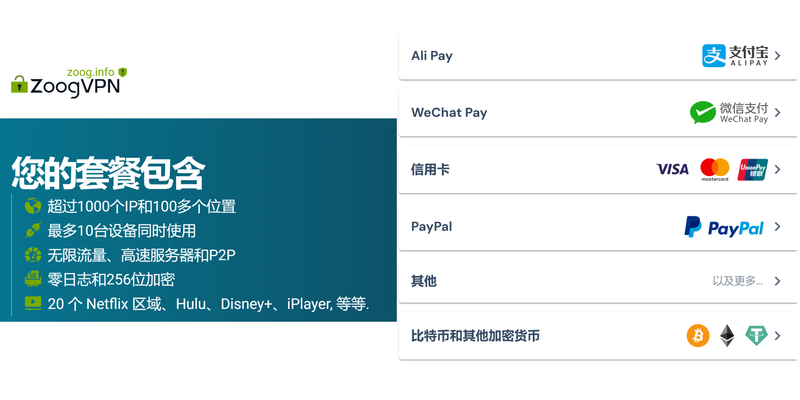

ポストのスポンサーリンク: この分野に興味がある方には「NordVPN」の紹介リンクもお役立ちです。クリックして詳細を確認してみてください。 [https://go.nordvpn.net/aff_c?offer_id=15&aff_id=132441] Open vpn 使い方:初心者でもわかる完全ガイド【2026年版】— VPNの選び方と使い方を徹底解説

Sources:

Proton ⭐ vpn 配置文件下载与手动设置教程:解锁更自由

冰岛vpn 使用与优化指南:隐私保护、流媒体解锁与高效连接

怎么搭建一个vpn:从自建到商用的完整指南,OpenVPN/WireGuard实现、对比与安全要点

如何搭建梯子:2025年最全vpn指南与设置教程,包含VPN选择、路由器设置、隐私保护、速度测试与跨设备配置

Nordvpn voor Windows de Complete Gids Voor Maximale Veiligheid En Vrijheid Ipsec vpn ポート番号:基本から応用まで徹底解説【2026年最新版】とさらに深掘りした実務ガイド

Anders Lindberg has been writing about consumer technology since 2018, with bylines covering router firmware, browser fingerprinting, and OpenVPN. Approaches each review by setting up the product the same way a typical reader would and recording every snag along the way.